权限的管理

什么是权限管理

基本上涉及到用户参与的系统都要进行权限管理,权限管理属于系统安全的范畴,权限管理实现对用户访问系统的控制,按照安全规则或者安全策略控制用户可以访问而且只能访问自己被授权的资源。

权限管理包括用户 身份认证和授权两部分,简称认证授权。对于需要访问控制的资源用户首先经过身份认证,认证通过后用户具有该资源的访问权限方可访问。

什么是身份认证

身份认证(登录),就是判断一个用户是否为合法用户的处理过程。最常用的简单身份认证方式是系统通过核对用户输入的用户名和口令,看其是否与系统中存储的该用户的用户名和口令一致,来判断用户身份是否正确。对于采用指纹等系统,则出示指纹;对于硬件Key等刷卡系统,则需要刷卡。

什么是授权

授权,即访问控制,控制谁能访问哪些资源。主体进行身份认证后需要分配权限方可访问系统的资源,对于某些资源没有权限是无法访问的

什么是 Shiro

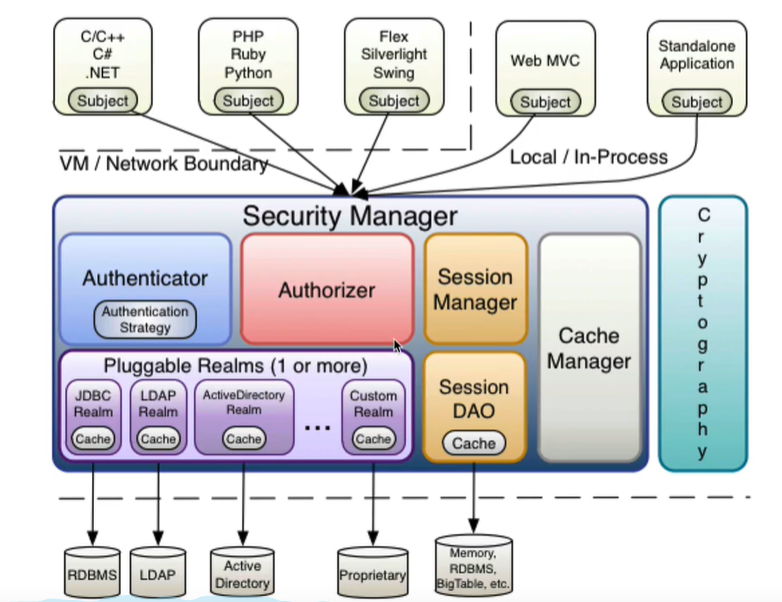

Shiro是一个功能强大且易于使用的Java安全框架,它执行身份验证、授权、加密和会话管理。使用Shiro易于理解的APl,您可以快速轻松地保护任何应用程序一从最小的移动应用程序到最大的web和企业应用程序。Shiro是apache旗下一个开源框架,它将软件系统的安全认证相关的功能抽取出来,实现用户身份认证,权限授权、加密、会话管理等功能,组成了一个通用的安全认证框架。

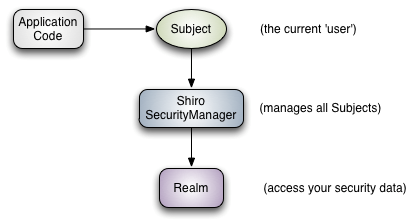

我们从外部来看 Shiro 吧,即从应用程序角度的来观察如何使用 Shiro 完成工作。如下图:

相关概念

Subject

Subject即主体,外部应用与subject进行交互,subject记录了当前操作用户,将用户的概念理解为当前操作的主体,可能是一个通过浏览器请求的用户,也可能是一个运行的程序。Subject在shiro中是一个接口,接口中定义了很多认证授相关的方法,外部程序通过subject进行认证授权,而subject是通过SecurityManager安全管理器进行认证授权。

SecurityManager

SecurityManager即安全管理器, 相当于 SpringMVC 中的 DispatcherServlet 或者 Struts2 中的 FilterDispatcher;是 Shiro 的心脏;所有具体的交互都通过 SecurityManager 进行控制; 对全部的subject进行安全管理,它是shiro的核心,负责对所有的subject进行安全管 理。通过SecurityManager可以完成subject的认证、授权等,实质上SecurityManager是通过Authenticator进行认证,通过 Authorizer进行授权,通过SessionManager进行会话管理等。

SecurityManager是一个接口,继承了Authenticator,Authorizer,SessionManager这三个接口。

Authenticator

Authenticator即认证器,对用户身份进行认证,Authenticator是一个接口,shiro提供ModularRealmAuthenticator实现类,通过ModularRealmAuthenticator基本上可以满足大多数需求,也可以自定义认证器。

Authorizer

Authorizer即授权器,用户通过认证器认证通过,在访问功能时需要通过授权器判断用户是否有此功能的操作权限。

Realm

Realm即领域,相当于datasource数据源,securityManager进行安全认证需要通过Realm获取用户权限数据,比如:如果用户身份数据在数据库那么realm就需要从数据库获取用户身份信息。

注意:不要把realm理解成只是从数据源取数据,在realm中还有认证授权校验的相关的代码。

SessionManager

sessionManager即会话管理,shiro框架定义了一套会话管理,它不依赖web容器的session,所以shiro可以使用在非web应用上,也可以将分布式应用的会话集中在一点管理,此特性可使它实现单点登录。

SessionDAO

SessionDA0即会话dao,是对session会话操作的一套接口,比如要将session存储到数据库,可以通过jdbc将会话存储到数据库。

CacheManager

CacheManager即缓存管理,将用户权限数据存储在缓存,这样可以提高性能。

Cryptography

Cryptography即密码管理,shiro提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。

Shiro中的认证

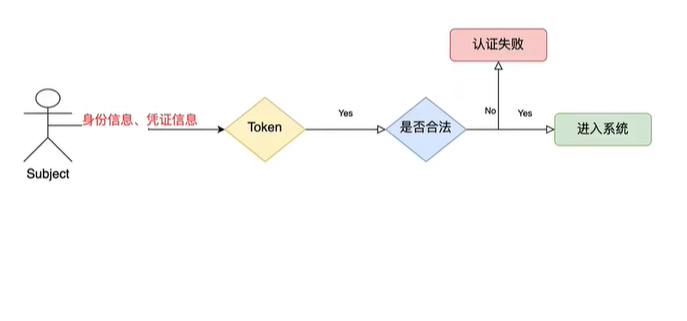

shiro认证中的关键对象

Subject:主体

访问系统的用户,主体可以是用户,程序等。进行认证的都称为主体;

Principal:身份信息

是主体(subject)进行身份认证的标识,标识具有唯一性,如用户名,手机号,邮箱地址等,一个主体可以对应多个身份,但是必须要有一个主身份(Primary Principal);

credential:凭证信息

是只有主体自己知道的安全信息,如:密码,证书等;

认证流程

一个认证小Demo

加入依赖:

<!--引入shiro依赖-->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.5.3</version>

</dependency>编写配置文件shiro.ini,在里面先定义三个用户,放在项目的resources文件夹下

[users]

zhangsan=123456

lisi=789

xiaochen=123demo代码:

package org.syc;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

public class TestAuthenticator {

public static void main(String[] args) {

//1.第一步创建安全管理器对象

// 注:SecurityManager是一个接口,DefaultSecurityManager是它的默认实现类

DefaultSecurityManager securityManager=new DefaultSecurityManager();

//2.给安全管理器设置 realm

securityManager.setRealm(new IniRealm("classpath:shiro.ini"));

//3.全局安全工具类:SecurityUtils(提供了认证,退出方法)

//给全局安全工具类设置安全管理器

SecurityUtils.setSecurityManager(securityManager);

//4.获取主体对象 subject

Subject subject=SecurityUtils.getSubject();

//5.创建令牌

UsernamePasswordToken token=new UsernamePasswordToken("xiaochen","122223");

try{

System.out.println("认证状态"+ subject.isAuthenticated());

subject.login(token);//用户认证,认证通过没有异常,否则抛出异常

System.out.println("认证状态"+ subject.isAuthenticated());

}

catch (UnknownAccountException e){

e.printStackTrace();

System.out.println("认证失败 用户名不存在");

}

catch (IncorrectCredentialsException e){

e.printStackTrace();

System.out.println("认证失败 密码错误");

}

}

}

执行login方法认证时,用户名错误抛出异常UnknownAccountException,密码(credential凭证信息)错误抛出异常IncorrectCredentialsException。

上述代码的执行结果如下:

SLF4J: Failed to load class "org.slf4j.impl.StaticLoggerBinder".

SLF4J: Defaulting to no-operation (NOP) logger implementation

SLF4J: See http://www.slf4j.org/codes.html#StaticLoggerBinder for further details.

认证状态false

认证失败 密码错误

org.apache.shiro.authc.IncorrectCredentialsException: Submitted credentials for token [org.apache.shiro.authc.UsernamePasswordToken - xiaochen, rememberMe=false] did not match the expected credentials.

at org.apache.shiro.realm.AuthenticatingRealm.assertCredentialsMatch(AuthenticatingRealm.java:603)

Process finished with exit code 0

查看Login的源码可以看出:

1.最终执行完成用户名校验是在SimpleAccountRealm类(该类继承AuthorizingRealm类)中的 doGetAuthenticationInfo方法中完成

2.最终密码校验是在AuthenticatingRealm类中的 assertCredentialsMatch方法中完成(根据info信息自动完成校验)

总结:

AuthenticatingRealm类:认证realm → doGetAuthenticationInfo

AuthorizingRealm类(继承AuthenticatingRealm ): 授权realm → doGetAuthorizationInfo

==所有自定义realm时,只需继承AuthorizingRealm类,重写doGetAuthorizationInfo和doGetAuthenticationInfo 。==

自定义realm(仅认证操作)

自定义一个CustomeRealm,继承AuthorizingRealm。

package org.syc.realm;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

/**

*自定义realm实现,将认证和授权的数据来源转为数据库的实现

*

*/

public class CustomerRealm extends AuthorizingRealm {

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

return null;

}

//认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

// 从token中获取用户名

String principal=(String) token.getPrincipal();

System.out.println(principal);

//根据身份信息(principal)使用jdbc mybatis 查询相关数据库

// 以下先使用假数据 "xiaochen"

if("xiaochen".equals(principal)){

//参数1:返回数据库中正确的用户名;

//参数2:返回数据库中的正确的密码(可根据用户名principal在数据库中查出,下面先使用假数据 "12312");

//参数3:提供当前realm的名字,this.getName();

SimpleAuthenticationInfo info= new SimpleAuthenticationInfo(principal,"12312",this.getName());

return info;

}

return null;

}

}

测试代码:

package org.syc;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.subject.Subject;

import org.syc.realm.CustomerRealm;

/**

*使用自定义realm

*

*/

public class TestCustomerRealmAuthenticator {

public static void main(String[] args) {

//创建securityManager

DefaultSecurityManager defaultSecurityManager=new DefaultSecurityManager();

//设置自定义realm

defaultSecurityManager.setRealm(new CustomerRealm());

//给安全工具类设置将安全管理器

SecurityUtils.setSecurityManager(defaultSecurityManager);

//通过安全工具类获取subject

Subject subject=SecurityUtils.getSubject();

//创建token

UsernamePasswordToken token=new UsernamePasswordToken("xiaochen","123");

//认证

try {

subject.login(token);

}

catch (UnknownAccountException e){

e.printStackTrace();

System.out.println("认证失败:用户名不存在");

}

catch ( IncorrectCredentialsException e){

e.printStackTrace();

System.out.println("认证失败:密码错误");

}

}

}

上述代码执行结果如下:

SLF4J: Failed to load class "org.slf4j.impl.StaticLoggerBinder".

SLF4J: Defaulting to no-operation (NOP) logger implementation

SLF4J: See http://www.slf4j.org/codes.html#StaticLoggerBinder for further details.

xiaochen

认证失败:密码错误

org.apache.shiro.authc.IncorrectCredentialsException: Submitted credentials for token [org.apache.shiro.authc.UsernamePasswordToken - xiaochen, rememberMe=false] did not match the expected credentials.

at org.apache.shiro.realm.AuthenticatingRealm.assertCredentialsMatch(AuthenticatingRealm.java:603)

at org.apache.shiro.realm.AuthenticatingRealm.getAuthenticationInfo(AuthenticatingRealm.java:581)

Process finished with exit code 0

MD5和盐

MD5一班用来加密和签名(校验和)

特点:md5算法不可逆;如果内容相同,无论执行多少次MD5生成的结果总是一样的。

生成结果:始终是一个16进制32位长度的字符串。

如下三种加密方式:

package org.syc;

import org.apache.shiro.crypto.hash.Md5Hash;

public class TestShiroMD5 {

public static void main(String[] args) {

//创建一个md5的算法,Md5Hash由shiro提供

//使用md5

Md5Hash md5Hash=new Md5Hash("123");

System.out.println(md5Hash.toHex());

//使用md5+salt处理

Md5Hash md5=new Md5Hash("123","X^^#DD");

System.out.println(md5.toHex());

//使用md5+salt+hash散列

Md5Hash md=new Md5Hash("123","X^^#DD",1024);

System.out.println(md.toHex());

}

}

打印结果:

202cb962ac59075b964b07152d234b70

157f92de851cf58be7b0128107191531

cf4eb5b9c210015849a5da931f0a3f37

Process finished with exit code 0自定义realm(MD5+盐+hash散列)

自定义一个CustomeMd5Realm

package org.syc.realm;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import org.apache.shiro.util.ByteSource;

/**

* 自定义realm,加盐处理

* 加入 md5+salt+hash散列

*/

public class CustomerMd5Realm extends AuthorizingRealm {

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

return null;

}

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

//获取身份信息

String principal=(String) token.getPrincipal();

if("xiaochen".equals(principal)){

//参数1:返回数据库中正确的用户名;

//参数2:返回数据库中的正确md5+salt处理后的密码(可根据用户名principal在数据库中查出,

//下面先使用假数据 :"123"经过md5+salt+hash处理后得到的32位字符串,其中sale为"X^^#DD",散列次数为1024);

//参数3:注册时处理密码的随机盐

//参数4:提供当前realm的名字,this.getName();

SimpleAuthenticationInfo info= new SimpleAuthenticationInfo

(principal,

"cf4eb5b9c210015849a5da931f0a3f37",

ByteSource.Util.bytes("X^^#DD"),

this.getName());

return info;

}

return null;

}

}测试类:

package org.syc;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.authc.credential.HashedCredentialsMatcher;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.subject.Subject;

import org.syc.realm.CustomerMd5Realm;

import org.syc.realm.CustomerRealm;

public class TestCustomerMD5RealmAuthenticator {

public static void main(String[] args) {

//创建securityManager

DefaultSecurityManager defaultSecurityManager=new DefaultSecurityManager();

//设置自定义realm

CustomerMd5Realm realm=new CustomerMd5Realm();

/**

* 修改shiro的默认密码校验策略

* 设置realm使用hash凭证匹配器

*/

HashedCredentialsMatcher credentialsMatcher = new HashedCredentialsMatcher();

credentialsMatcher.setHashAlgorithmName("md5");//设置凭证匹配器的匹配策略,采用的算法

credentialsMatcher.setHashIterations(1024);//散列次数

realm.setCredentialsMatcher(credentialsMatcher);

defaultSecurityManager.setRealm(realm);

//给安全工具类设置将安全管理器

SecurityUtils.setSecurityManager(defaultSecurityManager);

//通过安全工具类获取subject

Subject subject=SecurityUtils.getSubject();

//创建token

UsernamePasswordToken token=new UsernamePasswordToken("xiaochen","123");

//认证

try {

subject.login(token);

System.out.println("登录成功了");

}

catch (UnknownAccountException e){

e.printStackTrace();

System.out.println("认证失败:用户名不存在");

}

catch ( IncorrectCredentialsException e){

e.printStackTrace();

System.out.println("认证失败:密码错误");

}

}

}

执行结果:

SLF4J: Failed to load class "org.slf4j.impl.StaticLoggerBinder".

SLF4J: Defaulting to no-operation (NOP) logger implementation

SLF4J: See http://www.slf4j.org/codes.html#StaticLoggerBinder for further details.

登录成功了

Process finished with exit code 0- Post link: http://sovzn.github.io/2020/12/25/Shiro/

- Copyright Notice: All articles in this blog are licensed under unless otherwise stated.

若没有本文 Issue,您可以使用 Comment 模版新建。

GitHub Issues